Gwarancja bezpieczeństwa w firmie transportowo-spedycyjnej

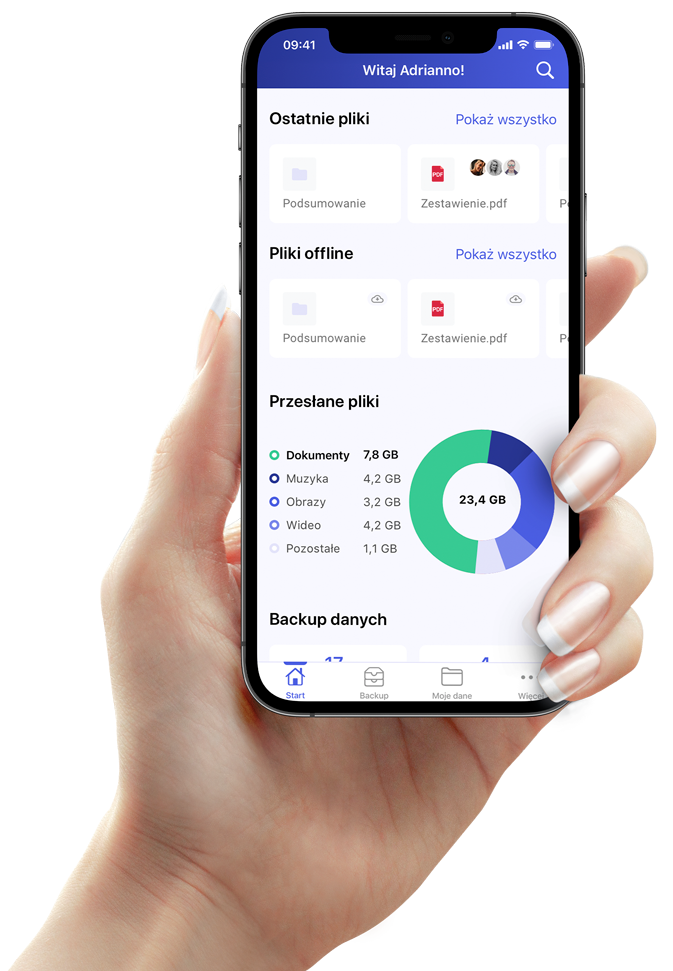

iBard Backup Online w branży transportowej to gwarancja bezpieczeństwa danych…

Roksana Kędzior

10.11.2016

Czytaj więcej

Zabezpiecz dane w Urzędzie Gminy lub w Szkole

iBard Backup Online w branży sektora publicznego to zabezpieczenie poufnych…

Roksana Kędzior

10.11.2016

Czytaj więcej

Oferta iBard dla placówek medycznych

iBard Backup Online w branży medycznej to gwarancja spokoju o…

Roksana Kędzior

10.11.2016

Czytaj więcej

Oferta iBard dla biur rachunkowych i kancelarii podatkowych.

iBard Backup Online w branży biur rachunkowych i kancelarii prawnych…

Roksana Kędzior

09.11.2016

Czytaj więcej

Słownik pojęć związanych z backupem

Czujesz się zagubiony czytając porady dotyczące backupu danych, które zawierają…

Roksana Kędzior

14.04.2016

Czytaj więcej

9 najczęstszych powodów utraty danych

Prawie każdy użytkownik komputera doświadczył w swoim życiu utraty danych…

Roksana Kędzior

22.03.2016

Czytaj więcej

Blog

Pigułka wiedzy na temat cyberbezpieczeństwa