Zaktualizuj Comarch IBARD do wersji 6.x.

W dzisiejszym, przesyconym cyfryzacją świecie coraz częściej zasoby fizyczne stają się mniej istotne od tych digitalowych. Ogromna ilość prywatnych informacji w sieci to prawdziwa gratka dla hakerów, dlatego ochrona danych osobowych i bezpieczeństwo w Internecie nabierają kluczowego znaczenia. Jednym z najniebezpieczniejszych i najbardziej destrukcyjnych sposobów na cyfrowy atak jest obecnie ransomware – złośliwe oprogramowanie, które nie tylko kradnie, ale także blokuje całą infrastrukturę IT przedsiębiorstwa. To już nie tylko problem dużych korporacji, to rzeczywiste zagrożenie dla każdej firmy, niezależnie od jej rozmiaru.

Zrozumienie mechanizmu działania tego zagrożenia oraz wdrożenie skutecznej strategii ochrony jest obecnie kluczowym elementem zapewnienia ciągłości działania biznesu. A więc czym jest ransomware? Z języka angielskiego ransom to okup, a software – oprogramowanie. Dokładnie tym jest ten typ cyberataku – blokadą lub zaszyfrowaniem plików znajdujących się na urządzeniu, z żądaniem okupu za ponowny dostęp. Kto może zostać ofiarą ataku? Każdy użytkownik sieci – zarówno osoba indywidualna, podmioty publiczne, jak i prywatna firma.

Co się dokładnie dzieje? Na ekranie komputera wyświetla się komunikat o tym, że Twoje pliki zostały zaszyfrowane, a żeby je odzyskać, musisz zapłacić okup. Oprogramowanie, po wniknięciu do sieci firmowej, systematycznie szyfruje pliki na komputerach i serwerach. Dane stają się bezużyteczne, a firma mierzy się z pytaniem: co zrobić?

Co gorsza, nowoczesne grupy ransomware stosują taktykę tzw. podwójnego szantażu. Przed zaszyfrowaniem danych, kopiują je na swoje serwery i grożą ich publicznym ujawnieniem, jeśli okup nie zostanie zapłacony. To dodatkowa presja, która uderza w reputację firmy i naraża ją na kary związane z naruszeniem RODO. Czy jest więc jakiś skuteczny sposób na ochronę swoich danych przed ransomware?

Kiedy już padniemy ofiarami ataku niezbędne jest odłączenie urządzenie od Internetu, ale bez wyłączania zasilania. Warto również zachować plik z notatką dot. zaszyfrowania i okupu oraz przykładowe zaszyfrowane pliki. Warto także odwiedzić portal NoMoreRansom.org – to polska strona wsparcia dla ofiar ataku ransomware, na której może być dostępny deskryptor, który pozwoli na odblokowanie plików. Każdy atak hakerski, a w szczególności ransomware, należy zgłosić do specjalistów, tych wewnątrz przedsiębiorstwa lub z zewnętrznej firmy IT.

Oczywiście jednym z ważniejszych elementów ochrony danych każdej firmy są programy antywirusowe, firewalle i systemy EDR (Endpoint Detection and Response), jednak nie dają one 100% gwarancji ochrony. Najskuteczniejszym sposobem jest backup danych, czyli prewencja przed potencjalnym atakiem. Jeśli firma może przywrócić swoje systemy i dane z kopii zapasowej, atak ransomware z katastrofy o potencjalnie egzystencjalnych skutkach zamienia się w nadzorowany incydent i przestój operacyjny.

Aby backup był skuteczny w walce z ransomware, musi być realizowany według żelaznej reguły 3-2-1, według której firma wykonuje kopie zapasowe, które chronią ją przed całkowitą utratą danych poprzez zapisanie ich na różnych urządzeniach:

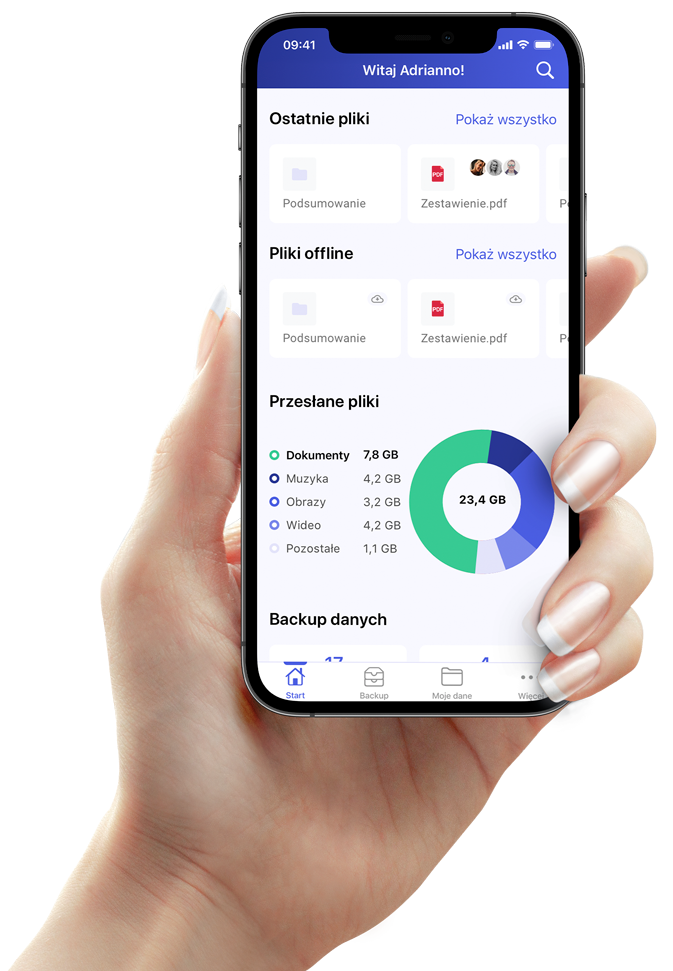

Ciekawym rozwiązaniem jest usługa Comarch IBARD, która umożliwia automatyzację procesu tworzenia kopii zapasowych danych oraz ich przechowywania jeszcze przed wystąpieniem incydentu hakerskiego. Każda firma chce mieć dostęp do najaktualniejszej wersji swoich danych, dlatego kopie zapasowe powinny być realizowane często i regularnie. Po wykonaniu kilku kroków w konfiguratorze zadań backupu, kopie zapasowe będą tworzone automatycznie, zgodnie z częstotliwością ustaloną przez użytkownika, bez potrzeby manualnej ingerencji.

W obliczu wszechobecnego zagrożenia ransomware, proaktywne podejście do cyberbezpieczeństwa jest niezbędne dla każdej firmy. Inwestycja w solidną strategię backupu to nie tylko ochrona przed atakami hakerów, ale także zabezpieczenie przed innymi nieprzewidzianymi zdarzeniami, takimi jak awarie sprzętu, błędy ludzkie czy katastrofy naturalne. Usługa Comarch IBARD oferuje automatyzację i przechowywanie danych w chmurze, co może znacząco uprościć i usprawnić proces ich ochrony, zapewniając spokój ducha i ciągłość działania każdego biznesu.

Comarch S.A.

al. Jana Pawła II 39a

31-864 Kraków

Telefon: +48 12 684 88 80

E-mail: pomoc@ibard.com